Informationssikkerhedsrisikostyring forklaret – ISO 27001

Indholdsfortegnelse:

Risikostyring er en ofte brugt sætning i erhvervslivet i dag. Men uden at have en konsekvent fortolkning af, hvad det betyder, og hvordan man gør det effektivt, skaber det risiko i sig selv!

Informationssikkerhed risikostyring og cybersikkerhed risikostyring er også afledt af det. Begge disse risikoområder vokser i betydning for organisationer, så formålet med denne artikel er at hjælpe med at afmystificere det til et praktisk og handlingsegnet niveau. Især vil vi dele, hvordan man laver risikostyring for ISO 27001 standard og opnå overholdelse af den risikofokuserede del af den generelle databeskyttelsesforordning (EU GDPR).

Hvad er informationssikkerhedsrisikostyring?

Ikke overraskende betyder det forskellige ting for forskellige mennesker. Før jeg deler mine tanker, er det værd hurtigt at gå tilbage til det grundlæggende om risikostyring og bygge derfra.

ISO 31000: 2018 er en nyligt opdateret version af International Standards Organisation (ISO) standard for risikostyring, der definerer risiko som "effekten af usikkerhed på mål".

Risikostyring handler derfor om beslutningstagning og handlinger for at imødegå usikre resultater og kontrollere, hvordan risici kan påvirke opnåelsen af forretningsmål.

Hvorfor risikostyring er vigtig i informationssikkerhed

Informationssikkerhedsrisikostyring (ISRM) er processen med at identificere, evaluere og behandle risici omkring organisationens værdifulde information. Den adresserer usikkerheder omkring disse aktiver for at sikre, at de ønskede forretningsresultater opnås.

Der er forskellige måder at styre risiko på, og vi vil dække nogle af dem fra senere i artiklen. Én størrelse passer ikke alle, og ikke alle risici er dårlige ... risici skaber også muligheder, men det meste af tiden er trusselsfokuseret.

Hvorfor 'samlet' risikostyring er vigtig

Hvis jeg bad dig om at satse (investere) på, at der sker noget, f.eks. Liverpool slår Manchester United i fodbold, ville du sikkert overveje en række ting. Tidligere historie, nuværende form, skader, spillested og så videre. Du vil også have din egen bias (f.eks. at være Liverpool-fan og evig optimist) og appetit på at tage risikoen (f.eks. hvor meget af din løn du skal satse på sejren). Mit syn på den nødvendige investering og det forventede resultat i forhold til dit kan være meget forskelligt, selvom vi begge kunne se på den samme information.

Udfordringen er ikke så anderledes i organisationer, men den er normalt kompliceret af mange flere mennesker, der er involveret i arbejdsinitiativer, hver med deres egen historie, bias, risikovillighed osv. Faktisk er mange mennesker erfarne på deres egen måde i forhold til risikostyring og har implicit overlejret deres egen metodik og formentlig også skabt deres egne værktøjer. Hænderne op, hvis du nogensinde har oprettet et risikoregister som en del af et arbejdsprojekt; gjorde du det i et dokument eller regneark og satte din egen proces ind i evalueringen og handlingerne? Vi har været der!

Det er en god start mod kalkuleret risikostyring. Når det kommer til at overholde regler som GDPR og standarder som ISO 27001 for informationssikkerhedsstyring, er der specifikke ting at beskrive og demonstrere. Disse omfatter:

- Tilpasning af risikostyringshandlinger til forretningsmål

- En konsekvent og gentagelig metode til at 'vise dit arbejde' og sikre, at det kan anvendes i overensstemmelse med standarder og forskrifter (som vi vil dække mere af snart)

At gøre dette vil hjælpe dig med at drive en bedre forretning. Det vil hjælpe med at håndtere disse usikkerheder, da du vil være bedre informeret om de handlinger, du skal tage. Godt gjort, vil det også fungere som en forsikringsmekanisme i tilfælde af, at noget gik galt, og du har lidt et databrud omkring personlige data. Informationskommissæren (som tilsynsmyndighed for Det Forenede Kongerige ved anvendelse af GDPR-bøder) ville tage denne informationssikkerhedsrisikostyringsproces i betragtning, når de overvejer eventuelle sanktioner eller håndhævelsesforanstaltninger.

Så ikke kun er risikostyring vigtig, samlet risikostyring, der tager en forretningsmålstyret tilgang til enhver investering eller handling, er afgørende. Og det er for enhver form for risiko, hvad enten det er kvalitet, miljø, sundhed eller cyber- og informationssikkerhed.

Så lad os tilpasse os de sidstnævnte emner om cybersikkerhed og informationssikkerhed, og derefter se dybere på risikostyringsmetoden og tilgangen til ISO 27001 og Europas Generel databeskyttelsesforordning (GDPR).

Er cybersikkerhed og informationssikkerhed forskellige?

Ja. Cyber er en nylig tilføjelse til ledelsens ordforråd. Faktisk er det kun godt 30 år siden, at Morris-ormen blev betragtet som en af de tidligste cybertrusler.

Hypen og konsekvenserne af dårlig cybersikkerhed fortsætter dog med at vokse eksponentielt nu, da verden bliver stadig mere digital og elektronisk. Serious Organized Crime Groups (OCG'er) ser ud over traditionel kriminalitet for at udnytte disse cybersårbarheder.

Med massiv bøder fra brud på persondatasikkerheden GDPR har også hævet grænsen for grunde til at stramme hele din infrastruktur op.

Cybersecurity , informationssikkerhed anses almindeligvis for at være det samme, men det er de ikke. Uden at have en dybt teoretisk eller akademisk debat handler cybersikkerhed mere typisk om beskyttelse af information, der opbevares elektronisk. Det betyder, at det er en delmængde af en bredere informationssikkerhedsposition, som ser på beskyttelsen af information fra alle vinkler.

Informationssikkerhed betyder også fysisk sikkerhed (f.eks. låse på døre) såvel som personer baseret (f.eks. når en nøgleperson i organisationen forlader – eller er syg – med al viden i hovedet. Hvilke skridt tages der for at holde det aktiv beskyttet mod brug, hvis de forlader – eller stille den til rådighed, hvis de er syge).

In ISO 27000, informationssikkerhed er defineret som: "Bevarelse af fortrolighed, integritet og tilgængelighed af information.” Implicit inkluderer dette cyber. Internationale standarder som ISO 27001 og GDPR forventer også, at du overvejer informationssikkerhed i dens mere holistiske forstand.

Cyber Essentials ser mere specifikt på nogle af de højrisikokontrolområder, der ville hjælpe med at forhindre cyberbaserede tab. Cyber Essentials er et supplement til ISO 27001 og GDPR. Det er et godt fundament at bygge videre på for mindre virksomheder, der er afhængige af digitale tjenester.

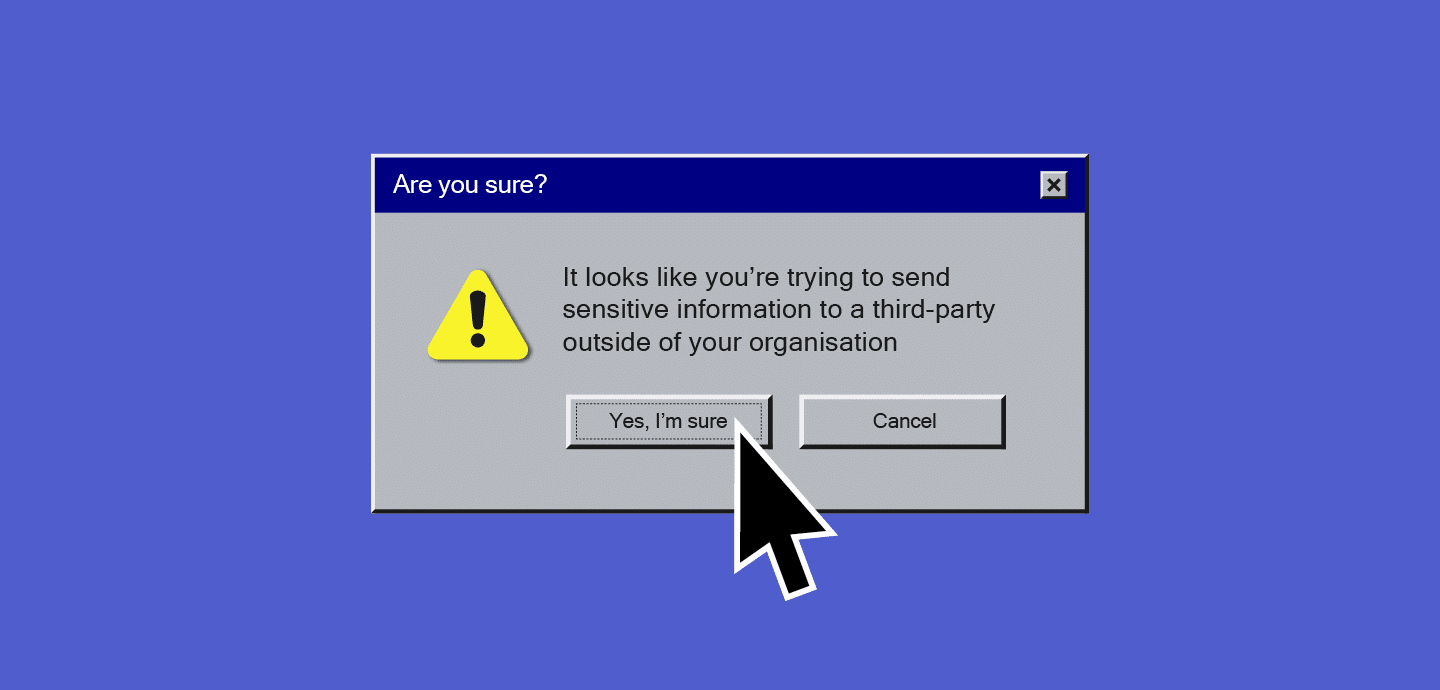

Cybersikkerhed antages også almindeligvis at handle om de eksterne trusler, der kommer ind, men cyberproblemer kan også opstå internt. Adgangskontrol, fysisk beskyttelse bør alle være der for intern såvel som ekstern trusselshåndtering.

Nogle mennesker ser også IT-sikkerhed synonymt med informationssikkerhed, men efter min mening er det usandsynligt, uden at det er klart i det større billede nedenfor og en mere strategisk, holistisk rolle for IT (eller et hvilket som helst andet 2- eller 3-bogstavs afdelingsakronym).

En af farerne ved 'kun' at tænke på cybersikkerhedsrisikostyring er, at det overlades til folk med it-færdighederne. Det er det samme med fysisk sikkerhed, der er overladt til faciliteters forvaltningsafdelingen, eller andre menneskers problemer (som i eksemplet ovenfor om afskedigelse eller sygdom) udelukkende bliver overladt til menneskelige ressourcer (HR).

Misforstå mig ikke, de er nøgleinteressenter. Men uden en virksomhedsledet fælles tilgang til informationssikkerhedsrisikostyring er der mulighed for at få de forkerte løsninger på plads. Det kan så skabe flere risici og omkostninger, især hvis personale og forsyningskæde omfavn ikke politikkerne og kontrollerne, eller find dem for smertefulde til at følge, med flere og til tider modstridende bøjler at springe igennem.

Hvad der er mere vigtigt, er at afklare rollen og omfanget af dit (IT)-team og være klar over, hvor integreret i forretningsmålene de er (eller ej) sammen med den indflydelse, de har på beslutningstagningen.

Det er det samme for andre afdelinger uanset skiltet over døren. Det siger vi tit det handler ikke om informationssikkerhed, det handler om at drive forretning sikkert; og det gør det alles ansvar. Du har dog brug for klart lederskab og ansvarlighed for at have en chance for at opnå en ISO 27001 certificering.

ISO 27001 er faktisk fantastisk til at hjælpe en organisation med at gennemgå en struktureret tilgang, der arbejder ud fra dens formål, problemer, interesserede parter, omfang, information i fare osv. I den proces vil du identificere, hvem der skal involveres. Spoiler – det vil være mere end blot IT-teamet, og det vil dække mere end bare cyber!

Metode til risikostyring

Artikel 32 i EU's generelle databeskyttelsesforordning anfører udtrykkeligt, at en organisation skal risikovurdere ved hjælp af fortrolighed, integritet og tilgængelighed (CIA). Dette hænger også pænt sammen med ISO 27001, fordi den CIA-tilgang også forventes der. Som sådan kan du bruge én tilgang til informationssikkerhedsrisiko administration af alle dine informationsaktiver, ikke kun personlige data.

-

Fortrolighed: oplysninger gøres ikke tilgængelige eller videregives til uautoriserede personer, enheder eller processer

-

Integritet: sikring af nøjagtigheden og fuldstændigheden af informationsaktiver

-

Tilgængelighed: at være tilgængelig og anvendelig efter anmodning af en autoriseret enhed

CIA for informationssikkerhed understøtter alt andet, du gør i din risikovurdering og hjælper med at informere om de skridt, der tages derefter. I at begynde at udvikle din metode til informationssikkerhedsrisiko ledelse, er et af de ofte undersøgte spørgsmål konflikter og prioriteringer i forhold til CIA-baserede risici.

Hvad sker der for eksempel, hvis der sker et databrud (fortrolighed)? Tager du så dine tjenester offline eller bevarer du dem (tilgængelighedsproblem)? Hvis du sigter efter at opnå UKAS ISO 27001 certificering den eksterne revisor vil forvente at se, hvordan du håndterer konflikter og prioriterede risici i din dokumentation. Det er et detaljepunkt, der skal overvejes, men lad os først opsummere alle de kerneområder, du (kort men klart) vil dokumentere i din risikometodologi.

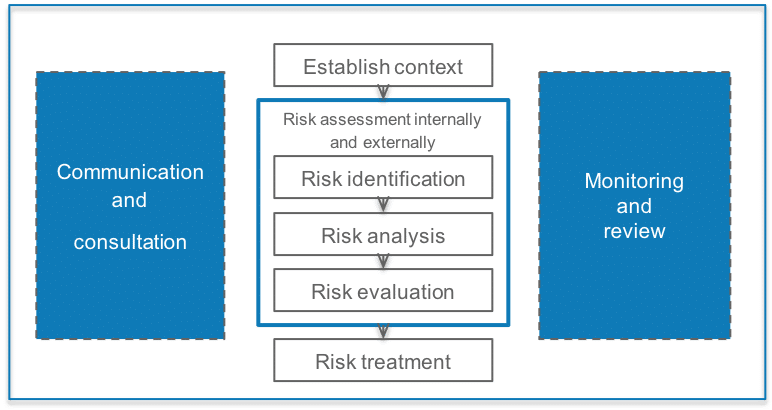

Hvad er de 5 trin i en risikostyringsproces?

Lad os antage, at dit mål er at opnå ISO 27001 certificering, samtidig med at GDPR overholdes. Vi vil udforme vores metodologi for informationssikkerhedsrisiko med det i tankerne.

1. Risikoidentifikation

Den første trin i risikostyringsprocessen er at identificere risikoen. Kilden til risikoen kan være fra en informationsaktiv, relateret til et internt/eksternt problem (f.eks. forbundet med en proces, forretningsplanen osv.) eller en interessent-/interessenterrelateret risiko.

2. Risikoanalyse

Når du kender risiciene, skal du overveje sandsynligheden og indvirkningen (LI) for at give dig mulighed for at skelne mellem (f.eks.) lav sandsynlighed og lav indvirkning versus højere.

3. Risikovurdering

Efter at have analyseret risikoen, kan du prioritere investeringer, hvor det er mest nødvendigt, og foretage anmeldelser baseret på LI-positioneringen. Du skal dokumentere, hvad hver stilling betyder, så den kan anvendes af alle, der følger metoden. Vi bruger et 5 x 5 gittersystem i vores let at følge information sikkerhedsrisikostyringsværktøj i ISMS.online. (Tip: Det inkluderer også en risikobank med populære risici og behandlinger, hvilket sparer enorme mængder af tid).

Kriterierne omfatter et spænd fra meget lav til meget høj for sandsynlighed. Det har en forklaring på, hvad det betyder, f.eks. meget lav er ingen historie, og det ville kræve specialistfærdigheder og høje investeringer for at kunne ske. Påvirkningskriterier spænder fra meget lave med ubetydelige konsekvenser og omkostninger, helt op til meget høje er næsten sikker død for virksomheden. Du får billedet. Det er ikke svært, kræver blot klarhed og dokumentation; ellers kan min 3×4 være anderledes end din, og vi ender tilbage, hvor vi startede øverst på siden.

4. Risikobehandling

Behandling af risikoen, som også er kendt som 'risikoresponsplanlægning', skal omfatte evidensen bag risikobehandlingen.

Enkelt sagt'risikobehandling' kan være arbejde, du udfører internt for at kontrollere og tolerere risikoen, eller det kan betyde skridt, du tager for at overføre risikoen (f.eks. til en leverandør), eller det kan være at afslutte en risiko helt.

ISO 27001 er også fantastisk her, fordi standarden også giver dig en Bilag A sæt kontrolmål at overveje i den behandling, som vil danne rygraden i din Anvendelseserklæring. Bilag A-kontrollerne giver dig også mulighed for at se 'bottom-up' og se, om det udløser risici, du måske ikke også har tænkt over før.

5. Overvåg og gennemgå risikoen

Den første del af overvågnings- og revisionsfasen af risikostyringsprocessen er at beskrive dine processer for overvågning og gennemgang. Dette kan opdeles i følgende områder:

-Medarbejdernes engagement og bevidsthed

Få det relevante personale involveret i processen regelmæssigt, og hav et forum til at give og modtage feedback.

Du skal have en ejer for hver risiko, så du kan overveje at delegere det ned til den forreste (første) linje i henhold til den bredt anerkendte '3 forsvarslinjer'-model.

- Ledelsesanmeldelser

Risikovurderinger er en standarddel af den 9.3 dagsorden, og du kan beslutte at have risikoejere på dette niveau i stedet for at delegere operationelt arbejde ned til linje 1, men bevare ejerskabet.

Din ledelsesanmeldelser skal være mindst årlige (vi opfordrer til langt mere regelmæssige), men de er måske ikke lange nok til at dykke ned i hver risiko og også dække alt andet på den dagsorden. Som sådan anbefaler vi også en proces, hvor risikoejeren har til opgave at gennemgå gennemgangen baseret på sin netposition, f.eks. månedlig gennemgang for en meget høj sandsynlighed og meget høj indvirkningsrisiko, hvorimod årligt er fint til at gennemgå en meget lav sandsynlighed og meget lav indvirkning risiko. Du viser derefter din revisor, at disse risikovurderinger er pragmatiske, baseret på virkningen og sandsynligheden, som de kan lide.

- Forbedring

Interne revisioner og brugen af de andre mekanismer i paragraf 10 omkring forbedring kan også fint forbindes med den mere strategiske risikovurderingsproces.

Risikostyringskrav i henhold til ISO 27001:2013/17

Der er 2 hovedkrav, hvor risikostyring kommer til udtryk: Punkt 6 Planlægning , Klausul 8 Drift.

Klausul 8 handler simpelthen om at implementere og drive det, du har beskrevet for 6.1, så lad os koncentrere os om 6.1 her, vel vidende at du skal leve og ånde i praksis (8) for at have en chance for at drive virksomheden godt og opnå certificering.

Punkt 6.1: Handlinger for at imødegå risici og muligheder

Lad os også huske, at denne proces skal ledes af forretningsmål (dvs. etablere kontekst ovenfor), så du skal vise, at informationssikkerhedsstyringssystemet kan:

- opnå de tilsigtede resultater

- forebygge eller reducere de uønskede virkninger

- opnå løbende forbedring

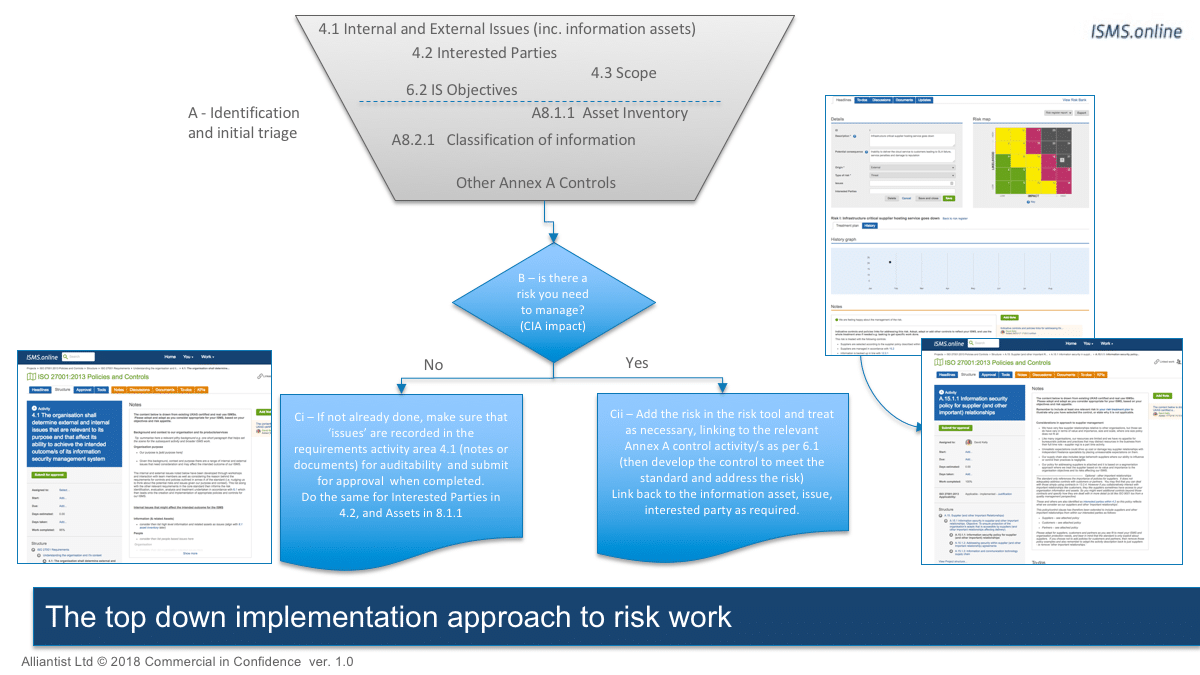

Hvis du har en top-down tilgang, har du tidligere i ISO-kravene overvejet konteksten og formålet med din organisation med de problemer den står over for (4.1), interesserede parter (4.2), omfang (4.3), informationsaktiver osv. , som er illustreret på billedet nedenfor (dette er et uddrag fra vores ISO 27001 virtuel coach program indenfor ISMS.online. Dette er den mest logiske tilgang at tage.)

Organisationen skal planlægge, hvordan man håndterer risici, trusler og muligheder. ISO 27001 er også meget interesseret i:

- Hvordan risiciene integreres i det bredere informationssikkerhedsstyringssystem

- Hvordan handlinger udføres, og evaluering af effektiviteten af de handlinger, der tages på vejen

Som med eksemplet ovenfor om risikoprioritering og konflikt, er der også lidt flere detaljer. 6.1 omfatter også et behov for at dokumentere risikoacceptkriterier for udførelse af risikovurderinger, og hvordan disse alle producerer konsistente, valide og sammenlignelige resultater omkring CIA af informationsaktiver i omfang.

En ekstern revisor vil forvente at se en metode, der forklarer alle disse ting godt og har øget tillid til at se, hvor let ISMS fungerer på en samlet måde. Det er en ting af skønhed, når dine informationsaktiver knytter sig godt til risici, og de til gengæld forbinder med de politikker og kontroller, der bruges til at håndtere dem!

Hvis du kan lide at forske i dette område (og har masser af tid og penge), kan du også købe standarder for ISO 27005 og ISO 31000 for virkelig at dykke dybt ind i disse emner……så igen…….

Uanset hvad du gør, så sørg for, at det er praktisk og praktisk i overensstemmelse med dine forretningsmål.

Overvæld ikke de ressourcer, der vil klare det (især hvis de har et andet dagjob), da det ikke bliver gjort, og du vil komme i problemer.

Det nytter ikke at komme med en meget sofistikeret Monte Carlo-simuleringsmetode og komplekse algoritmer til at beregne risiko og være en fuldtidsrolle, hvis du ikke har brug for det. Ligeledes er det usandsynligt, at blot at droppe nogle risici i et dokument uden en metode til analyse, handling og overvågning opfylder din virksomheds behov for beslutningstagning, og det vil ikke vaskes med en ekstern revisor under certificering.

Ved at bringe alt dette til live vil du sandsynligvis forklare metoden med simpel tekst og billeder. Så for rent faktisk at håndtere informationssikkerhedsrisici operationelt har du også brug for et værktøj til at få arbejdet gjort.

Skal du bygge dit eget risikostyringsværktøj til informationssikkerhed?

Enhver, der er kompetent med regneark, har muligheden for at oprette deres eget risikoregister, og det er et populært valg, især for organisationer, der er nye i ISO 27001 eller ikke har råd til (eller virkelig ikke har brug for) nogle af de tunge, selvstændige risikoværktøjer på marked.

Udfordringer med begge tilgange

Regneark og dokumenter omfatter:

- Opfattes som gratis, og mens den tid, det tager at opbygge et værktøj i starten, er relativt hurtig, er det mere og mere smertefuldt at administrere det over tid, efterhånden som ISMS modnes

- Linkning til informationsaktiver og kontroller/politikker i brug er klodset, peger i bedste fald på andre systemer, i værste fald er det slet ikke beviser

- Det er ikke let at dokumentere arbejde udført omkring risikoen med dens bevægelse over tid for at se, at investeringer virker (især i ét excel-felt)

- Det er ikke muligt at indstille opgaver og anmeldelser/påmindelser, så det betyder et andet job at planlægge et andet sted

- Versionskontrol er hårdt arbejde og ikke let hurtigt at se tidligere historie. Det er et mareridt, hvis flere versioner også afholdes lokalt af forskellige interessenter

- Bliver kompliceret med masser af risici og visualisering er ikke altid let at få til signalet fra støjen

- Godt for den person, der byggede det, men ikke altid let for andre at bygge på eller bruge

Ekspertrisikostyringsløsninger, der er selvstændige, omfatter:

- Kan være dyrt at anskaffe og har brug for masser af tilpasning eller rådgivning før brug

- Kan tage masser af træning - fodre et udyr og til tider gå glip af pointen med risikostyring for travle fagfolk, der ikke er fuldtidsrisikomanagere

- Forbind ikke altid med det bredere ISMS, hvilket betyder omarbejde eller brug af flere systemer – worst case-udfaldet er, at det selvstændige værktøj er i konflikt med andre systemer, du har købt – ikke nødvendigvis ved købsstedet, men som applikationsudbyderne tilføjer eller ændrer funktioner

Disse tanker er baseret på vores egne erfaringer og kunder, vi arbejdede med i de tidlige dage af byggeriet ISMS.online som en alt på ét sted ISMS. Vi dækker også de 10 karakteristika bag et ISMS som en del af vores forretningsplan whitepaper, så hvis du vil lære mere om at investere i et værktøj, kan du downloade det link..

Hvis bygning af sikkerhedssoftware ikke er din kernekompetence, og du er seriøs omkring informationssikkerhed risikostyring uden at bryde banken for at opnå det, så book en demo for ISMS.online nu. Det er fantastisk, hvis du vil have noget samlet på ét sted ud af kassen, som er klar til at tage i brug og hjælpe med at spore mod ISO 27001 samt GDPR risiko ledelsesoverholdelse.