Hvad er bilag A, og hvad er ændret?

Bilag A i ISO 27001 er en del af standarden, der angiver et sæt klassificerede sikkerhedskontroller, som organisationer bruger til at demonstrere overholdelse af ISO 27001 6.1.3 (Behandling af informationssikkerhedsrisiko) og den tilhørende erklæring om anvendelighed (se nedenfor).

Den indeholdt tidligere 114 kontroller opdelt i 14 kategorier, som dækkede en bred vifte af emner såsom adgangskontrol, kryptografi, fysisk sikkerhed og hændelseshåndtering.

Efter udgivelsen af ISO 27002:2022 (Kontrol af informationssikkerhed, cybersikkerhed og privatlivsbeskyttelse) den 15. februar 2022, har ISO 27001:2022 tilpasset sine bilag A-kontroller.

Den nye version af standarden trækker på et komprimeret sæt af 93 Annex A-kontroller, herunder 11 nye kontroller.

I alt 24 kontroller blev slået sammen fra to, tre eller flere sikkerhedskontroller fra 2013-versionen, og 58 kontroller fra ISO 27002:2013 blev revideret for at tilpasse sig det nuværende cybersikkerheds- og informationssikkerhedsmiljø.

Hvad er en erklæring om anvendelighed?

Før du fortsætter, er det værd at indføre en erklæring om anvendelighed (SoA), da denne skitserer en organisations tilgang til implementering af specificerede bilag A-kontroller.

En erklæring om anvendelighed (SoA) i ISO 27001 2022 er et dokument, der angiver de kontroller i bilag A, som en organisation vil implementere for at opfylde kravene i standarden. Det er et obligatorisk trin for alle, der planlægger at forfølge ISO 27001-certificering.

Din SoA bør indeholde fire hovedelementer:

- En liste over alle kontroller, der er nødvendige for at opfylde mulighederne for behandling af informationssikkerhedsrisici, herunder dem, der er indeholdt i bilag A.

- En erklæring, der skitserer, hvorfor alle ovenstående kontroller er blevet inkluderet.

- Bekræftelse af implementering.

- Organisationens begrundelse for at udelade nogen af bilag A-kontrollerne.

Få din guide til

ISO 27001 succes

Alt hvad du behøver at vide om at opnå ISO 27001 første gang

Få din gratis guideDe nye ISO 27001:2022 kontrolkategorier forklaret

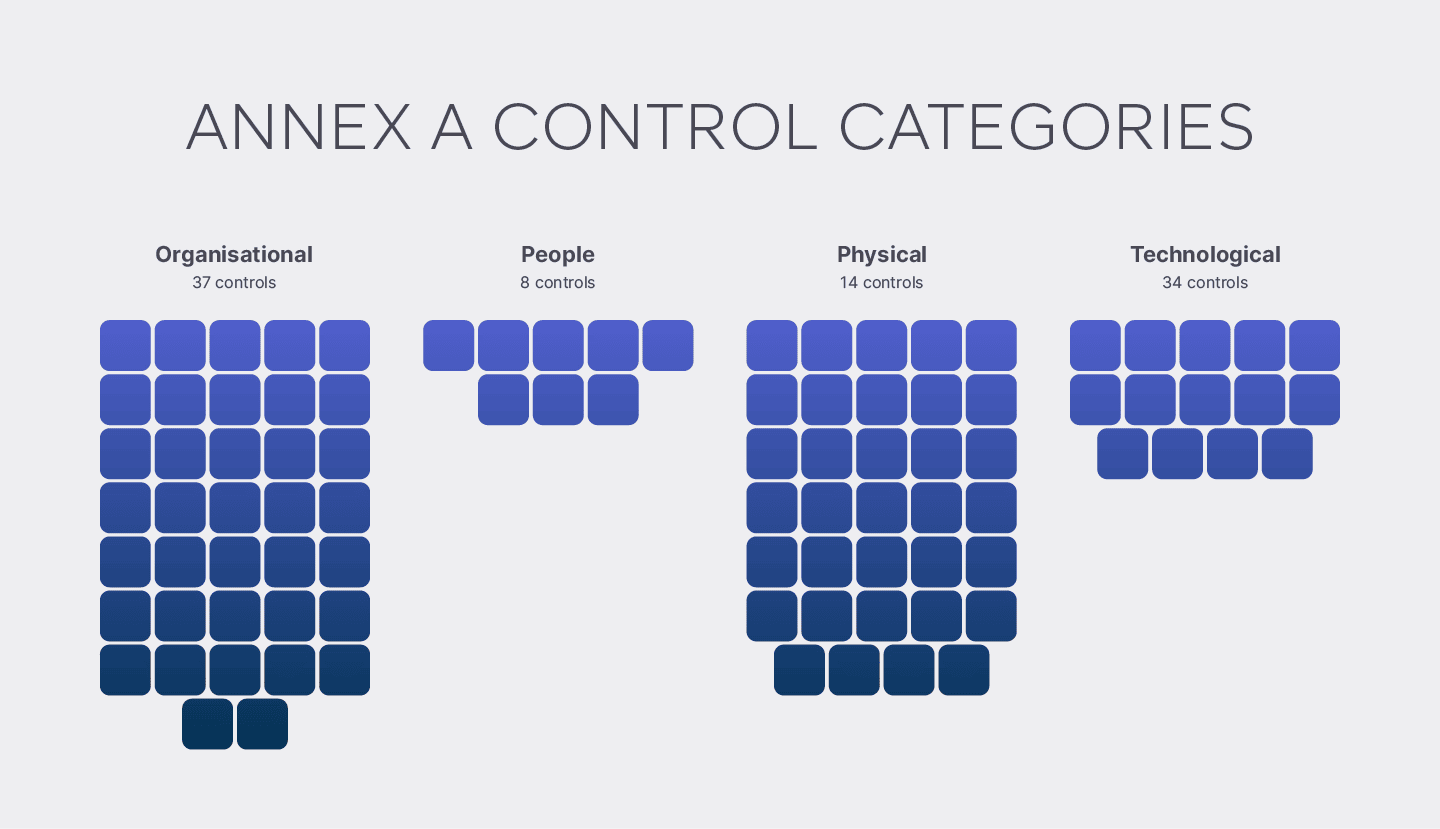

Bilag A-kontrollerne i ISO 27001:2013 var tidligere opdelt i 14 kategorier. ISO 27001 2022 anvender en lignende kategorisk tilgang til informationssikkerhed, der fordeler processer mellem fire kategorier på øverste niveau.

Bilag a kontroller er nu blevet grupperet i fire kategorier

ISO 27001:2022 bilagets kontroller er blevet omstruktureret og konsolideret for at afspejle aktuelle sikkerhedsudfordringer. De centrale ISMS-styringsprocesser forbliver uændrede, men bilag A-kontrolsættet er blevet opdateret for at afspejle mere moderne risici og de tilhørende kontroller.

- Organisatorisk

- Mennesker

- Fysisk

- Teknologisk

Hver kontrol har desuden tildelt en tilskrivningstaksonomi. Hver kontrol har nu en tabel med et sæt foreslåede attributter, og bilag A til ISO 27002:2022 giver et sæt anbefalede tilknytninger.

Disse giver dig mulighed for hurtigt at tilpasse dit kontrolvalg til fælles branchesprog og internationale standarder. Brugen af attributter understøtter det arbejde, som mange virksomheder allerede udfører inden for deres risikovurdering og Statement of Applicability (SoA).

For eksempel kan der skelnes mellem cybersikkerhedskoncepter, der ligner NIST- og CIS-kontroller, og de operationelle kapaciteter relateret til andre standarder kan genkendes.

Organisatoriske kontroller

- Antal kontroller: 37

- Kontrolnumre: ISO 27001 Annex A 5.1 til 5.37

Organisatoriske kontroller omfatter regler og foranstaltninger, som dikterer en organisations omfattende holdning til databeskyttelse over en bred vifte af forhold. Disse kontroller omfatter politikker, regler, processer, procedurer, organisatoriske strukturer og mere.

People Controls

- Antal kontroller: 8

- Kontrolnumre: ISO 27001 Annex A 6.1 til 6.8

Personkontrol gør det muligt for virksomheder at regulere den menneskelige komponent af deres informationssikkerhedsprogram ved at definere den måde, hvorpå personale interagerer med data og hinanden. Disse kontroller dækker sikker personalestyring, personalesikkerhed og opmærksomhed og træning.

Fysiske kontroller

- Antal kontroller: 14

- Kontrolnumre: ISO 27001 Annex A 7.1 til 7.13

Fysiske sikkerhedsforanstaltninger er foranstaltninger, der anvendes til at sikre sikkerheden for materielle aktiver. Disse kan omfatte adgangssystemer, gæsteadgangsprotokoller, processer for bortskaffelse af aktiver, lagermedieprotokoller og klare skrivebordspolitikker. Sådanne sikkerhedsforanstaltninger er afgørende for at bevare fortrolige oplysninger.

Teknologisk kontrol

- Antal kontroller: 34

- Kontrolnumre: ISO 27001 Annex A 8.1 til 8.34

Teknologiske begrænsninger dikterer de cybernetiske/digitale regler og procedurer, som virksomheder bør vedtage for at udføre en beskyttet, kompatibel it-infrastruktur, fra autentificeringsteknikker til indstillinger, BUDR-strategier og informationslogning.

Trin-for-trin vejledning

ISMS.online-platformen, kombineret med vores indbyggede vejledning og præ-konfigurerede ISMS, gør det muligt for organisationer at demonstrere overholdelse af hver bilag A-kontrol uden besvær.

Book en platformdemo i dag for at se, hvordan vi kan hjælpe din virksomhed

Book en platformsdemoTabel over alle kontroller i bilag A

ISO 27001:2022 Organisationskontrol

| Bilag A Kontroltype | ISO/IEC 27001:2022 Bilag A Identifikator | ISO/IEC 27001:2013 Bilag A Identifikator | Bilag A Navn |

|---|---|---|---|

| Organisatoriske kontroller | Bilag A 5.1 | Bilag A 5.1.1 Bilag A 5.1.2 | Politikker for informationssikkerhed |

| Organisatoriske kontroller | Bilag A 5.2 | Bilag A 6.1.1 | Informationssikkerhedsroller og -ansvar |

| Organisatoriske kontroller | Bilag A 5.3 | Bilag A 6.1.2 | Adskillelse af opgaver |

| Organisatoriske kontroller | Bilag A 5.4 | Bilag A 7.2.1 | Ledelsesansvar |

| Organisatoriske kontroller | Bilag A 5.5 | Bilag A 6.1.3 | Kontakt med myndigheder |

| Organisatoriske kontroller | Bilag A 5.6 | Bilag A 6.1.4 | Kontakt med særlige interessegrupper |

| Organisatoriske kontroller | Bilag A 5.7 | NY | Threat Intelligence |

| Organisatoriske kontroller | Bilag A 5.8 | Bilag A 6.1.5 Bilag A 14.1.1 | Informationssikkerhed i projektledelse |

| Organisatoriske kontroller | Bilag A 5.9 | Bilag A 8.1.1 Bilag A 8.1.2 | Fortegnelse over oplysninger og andre tilknyttede aktiver |

| Organisatoriske kontroller | Bilag A 5.10 | Bilag A 8.1.3 Bilag A 8.2.3 | Acceptabel brug af oplysninger og andre tilknyttede aktiver |

| Organisatoriske kontroller | Bilag A 5.11 | Bilag A 8.1.4 | Tilbagelevering af aktiver |

| Organisatoriske kontroller | Bilag A 5.12 | Bilag A 8.2.1 | Klassificering af oplysninger |

| Organisatoriske kontroller | Bilag A 5.13 | Bilag A 8.2.2 | Mærkning af information |

| Organisatoriske kontroller | Bilag A 5.14 | Bilag A 13.2.1 Bilag A 13.2.2 Bilag A 13.2.3 | Informationsoverførsel |

| Organisatoriske kontroller | Bilag A 5.15 | Bilag A 9.1.1 Bilag A 9.1.2 | Adgangskontrol |

| Organisatoriske kontroller | Bilag A 5.16 | Bilag A 9.2.1 | Identitetsstyring |

| Organisatoriske kontroller | Bilag A 5.17 | Bilag A 9.2.4 Bilag A 9.3.1 Bilag A 9.4.3 | Autentificeringsoplysninger |

| Organisatoriske kontroller | Bilag A 5.18 | Bilag A 9.2.2 Bilag A 9.2.5 Bilag A 9.2.6 | Adgangsrettigheder |

| Organisatoriske kontroller | Bilag A 5.19 | Bilag A 15.1.1 | Informationssikkerhed i leverandørforhold |

| Organisatoriske kontroller | Bilag A 5.20 | Bilag A 15.1.2 | Håndtering af informationssikkerhed inden for leverandøraftaler |

| Organisatoriske kontroller | Bilag A 5.21 | Bilag A 15.1.3 | Håndtering af informationssikkerhed i IKT-forsyningskæden |

| Organisatoriske kontroller | Bilag A 5.22 | Bilag A 15.2.1 Bilag A 15.2.2 | Overvågning, gennemgang og ændringsstyring af leverandørservices |

| Organisatoriske kontroller | Bilag A 5.23 | NY | Informationssikkerhed til brug af skytjenester |

| Organisatoriske kontroller | Bilag A 5.24 | Bilag A 16.1.1 | Informationssikkerhed Incident Management Planlægning og forberedelse |

| Organisatoriske kontroller | Bilag A 5.25 | Bilag A 16.1.4 | Vurdering og beslutning om informationssikkerhedshændelser |

| Organisatoriske kontroller | Bilag A 5.26 | Bilag A 16.1.5 | Reaktion på informationssikkerhedshændelser |

| Organisatoriske kontroller | Bilag A 5.27 | Bilag A 16.1.6 | Lær af informationssikkerhedshændelser |

| Organisatoriske kontroller | Bilag A 5.28 | Bilag A 16.1.7 | Indsamling af beviser |

| Organisatoriske kontroller | Bilag A 5.29 | Bilag A 17.1.1 Bilag A 17.1.2 Bilag A 17.1.3 | Informationssikkerhed under afbrydelse |

| Organisatoriske kontroller | Bilag A 5.30 | NY | IKT-beredskab til forretningskontinuitet |

| Organisatoriske kontroller | Bilag A 5.31 | Bilag A 18.1.1 Bilag A 18.1.5 | Juridiske, lovpligtige, regulatoriske og kontraktlige krav |

| Organisatoriske kontroller | Bilag A 5.32 | Bilag A 18.1.2 | Intellektuelle ejendomsrettigheder |

| Organisatoriske kontroller | Bilag A 5.33 | Bilag A 18.1.3 | Beskyttelse af optegnelser |

| Organisatoriske kontroller | Bilag A 5.34 | Bilag A 18.1.4 | Privatliv og beskyttelse af PII |

| Organisatoriske kontroller | Bilag A 5.35 | Bilag A 18.2.1 | Uafhængig gennemgang af informationssikkerhed |

| Organisatoriske kontroller | Bilag A 5.36 | Bilag A 18.2.2 Bilag A 18.2.3 | Overholdelse af politikker, regler og standarder for informationssikkerhed |

| Organisatoriske kontroller | Bilag A 5.37 | Bilag A 12.1.1 | Dokumenterede driftsprocedurer |

ISO 27001:2022 Personkontrol

| Bilag A Kontroltype | ISO/IEC 27001:2022 Bilag A Identifikator | ISO/IEC 27001:2013 Bilag A Identifikator | Bilag A Navn |

|---|---|---|---|

| People Controls | Bilag A 6.1 | Bilag A 7.1.1 | Screening |

| People Controls | Bilag A 6.2 | Bilag A 7.1.2 | Ansættelsesvilkår |

| People Controls | Bilag A 6.3 | Bilag A 7.2.2 | Informationssikkerhedsbevidsthed, uddannelse og træning |

| People Controls | Bilag A 6.4 | Bilag A 7.2.3 | Disciplinær proces |

| People Controls | Bilag A 6.5 | Bilag A 7.3.1 | Ansvar efter opsigelse eller ændring af ansættelse |

| People Controls | Bilag A 6.6 | Bilag A 13.2.4 | Aftaler om fortrolighed eller tavshedspligt |

| People Controls | Bilag A 6.7 | Bilag A 6.2.2 | Fjernbetjening |

| People Controls | Bilag A 6.8 | Bilag A 16.1.2 Bilag A 16.1.3 | Informationssikkerhed begivenhedsrapportering |

ISO 27001:2022 Fysiske kontroller

| Bilag A Kontroltype | ISO/IEC 27001:2022 Bilag A Identifikator | ISO/IEC 27001:2013 Bilag A Identifikator | Bilag A Navn |

|---|---|---|---|

| Fysiske kontroller | Bilag A 7.1 | Bilag A 11.1.1 | Fysiske sikkerhedsomkredse |

| Fysiske kontroller | Bilag A 7.2 | Bilag A 11.1.2 Bilag A 11.1.6 | Fysisk adgang |

| Fysiske kontroller | Bilag A 7.3 | Bilag A 11.1.3 | Sikring af kontorer, lokaler og faciliteter |

| Fysiske kontroller | Bilag A 7.4 | NY | Fysisk sikkerhedsovervågning |

| Fysiske kontroller | Bilag A 7.5 | Bilag A 11.1.4 | Beskyttelse mod fysiske og miljømæssige trusler |

| Fysiske kontroller | Bilag A 7.6 | Bilag A 11.1.5 | Arbejde i sikre områder |

| Fysiske kontroller | Bilag A 7.7 | Bilag A 11.2.9 | Clear Desk og Clear Screen |

| Fysiske kontroller | Bilag A 7.8 | Bilag A 11.2.1 | Udstyrsplacering og beskyttelse |

| Fysiske kontroller | Bilag A 7.9 | Bilag A 11.2.6 | Sikkerhed af aktiver uden for lokalerne |

| Fysiske kontroller | Bilag A 7.10 | Bilag A 8.3.1 Bilag A 8.3.2 Bilag A 8.3.3 Bilag A 11.2.5 | Storage Media |

| Fysiske kontroller | Bilag A 7.11 | Bilag A 11.2.2 | Understøttende hjælpeprogrammer |

| Fysiske kontroller | Bilag A 7.12 | Bilag A 11.2.3 | Kabler sikkerhed |

| Fysiske kontroller | Bilag A 7.13 | Bilag A 11.2.4 | Vedligeholdelse af udstyr |

| Fysiske kontroller | Bilag A 7.14 | Bilag A 11.2.7 | Sikker bortskaffelse eller genbrug af udstyr |

ISO 27001:2022 Teknologiske kontroller

| Bilag A Kontroltype | ISO/IEC 27001:2022 Bilag A Identifikator | ISO/IEC 27001:2013 Bilag A Identifikator | Bilag A Navn |

|---|---|---|---|

| Teknologisk kontrol | Bilag A 8.1 | Bilag A 6.2.1 Bilag A 11.2.8 | Brugerendepunktsenheder |

| Teknologisk kontrol | Bilag A 8.2 | Bilag A 9.2.3 | Privilegerede adgangsrettigheder |

| Teknologisk kontrol | Bilag A 8.3 | Bilag A 9.4.1 | Begrænsning af informationsadgang |

| Teknologisk kontrol | Bilag A 8.4 | Bilag A 9.4.5 | Adgang til kildekode |

| Teknologisk kontrol | Bilag A 8.5 | Bilag A 9.4.2 | Sikker godkendelse |

| Teknologisk kontrol | Bilag A 8.6 | Bilag A 12.1.3 | Kapacitetsstyring |

| Teknologisk kontrol | Bilag A 8.7 | Bilag A 12.2.1 | Beskyttelse mod malware |

| Teknologisk kontrol | Bilag A 8.8 | Bilag A 12.6.1 Bilag A 18.2.3 | Håndtering af tekniske sårbarheder |

| Teknologisk kontrol | Bilag A 8.9 | NY | Configuration Management |

| Teknologisk kontrol | Bilag A 8.10 | NY | Sletning af oplysninger |

| Teknologisk kontrol | Bilag A 8.11 | NY | Datamaskering |

| Teknologisk kontrol | Bilag A 8.12 | NY | Forebyggelse af datalækage |

| Teknologisk kontrol | Bilag A 8.13 | Bilag A 12.3.1 | Backup af information |

| Teknologisk kontrol | Bilag A 8.14 | Bilag A 17.2.1 | Redundans af informationsbehandlingsfaciliteter |

| Teknologisk kontrol | Bilag A 8.15 | Bilag A 12.4.1 Bilag A 12.4.2 Bilag A 12.4.3 | Logning |

| Teknologisk kontrol | Bilag A 8.16 | NY | Overvågningsaktiviteter |

| Teknologisk kontrol | Bilag A 8.17 | Bilag A 12.4.4 | Ursynkronisering |

| Teknologisk kontrol | Bilag A 8.18 | Bilag A 9.4.4 | Brug af Privileged Utility-programmer |

| Teknologisk kontrol | Bilag A 8.19 | Bilag A 12.5.1 Bilag A 12.6.2 | Installation af software på operationelle systemer |

| Teknologisk kontrol | Bilag A 8.20 | Bilag A 13.1.1 | Netværkssikkerhed |

| Teknologisk kontrol | Bilag A 8.21 | Bilag A 13.1.2 | Sikkerhed af netværkstjenester |

| Teknologisk kontrol | Bilag A 8.22 | Bilag A 13.1.3 | Adskillelse af netværk |

| Teknologisk kontrol | Bilag A 8.23 | NY | Webfiltrering |

| Teknologisk kontrol | Bilag A 8.24 | Bilag A 10.1.1 Bilag A 10.1.2 | Brug af kryptografi |

| Teknologisk kontrol | Bilag A 8.25 | Bilag A 14.2.1 | Sikker udviklingslivscyklus |

| Teknologisk kontrol | Bilag A 8.26 | Bilag A 14.1.2 Bilag A 14.1.3 | Applikationssikkerhedskrav |

| Teknologisk kontrol | Bilag A 8.27 | Bilag A 14.2.5 | Sikker systemarkitektur og ingeniørprincipper |

| Teknologisk kontrol | Bilag A 8.28 | NY | Sikker kodning |

| Teknologisk kontrol | Bilag A 8.29 | Bilag A 14.2.8 Bilag A 14.2.9 | Sikkerhedstest i udvikling og accept |

| Teknologisk kontrol | Bilag A 8.30 | Bilag A 14.2.7 | Udliciteret udvikling |

| Teknologisk kontrol | Bilag A 8.31 | Bilag A 12.1.4 Bilag A 14.2.6 | Adskillelse af udviklings-, test- og produktionsmiljøer |

| Teknologisk kontrol | Bilag A 8.32 | Bilag A 12.1.2 Bilag A 14.2.2 Bilag A 14.2.3 Bilag A 14.2.4 | Change Management |

| Teknologisk kontrol | Bilag A 8.33 | Bilag A 14.3.1 | Testinformation |

| Teknologisk kontrol | Bilag A 8.34 | Bilag A 12.7.1 | Beskyttelse af informationssystemer under revisionstest |

Hvorfor er bilag A vigtigt for min organisation?

ISO 27001-standarden er formuleret på en sådan måde, at organisationer af alle former og størrelser kan opfylde kravene i standarden, samtidig med at de overholder den grundlæggende forudsætning om at implementere og opretholde omfattende informationssikkerhedspraksis.

Organisationer har forskellige muligheder for at opnå og bevare overholdelse af ISO 27001, afhængig af arten af deres virksomhed og omfanget af deres databehandlingsaktiviteter.

Bilag A giver organisationer et enkelt sæt vejledninger, hvorfra de kan udarbejde en velstruktureret informationssikkerhedsplan, der passer til deres eksklusive kommercielle og operationelle behov.

Bilag A fungerer som et tids- og ressourcebesparende værktøj til den indledende certificering og efterfølgende overholdelsesprocesser og danner grundlag for revisioner, procesgennemgange og strategisk planlægning. Det kan bruges som et internt styringsdokument (dvs. en risikobehandlingsplan), der fastlægger en formel tilgang til informationssikkerhed.

Få et forspring på 81 %

Vi har gjort det hårde arbejde for dig, hvilket giver dig en 81% forspring fra det øjeblik, du logger på.

Alt du skal gøre er at udfylde de tomme felter.

Forståelse af risikobehandling i ISO 27001 6.1.3

ISO 27001-krav 6.1.3 handler om at etablere og vedligeholde en informationssikkerhedsrisikovurderingsproces, der omfatter risikoaccept og vurderingskriterier.

ISO 27001 6.1.3 fungerer som en kanal for organisationer til at garantere, at deres procedurer for informationssikkerhedsrisiko, inklusive deres risikostyringsalternativer, er i overensstemmelse med ISO's anbefalede standarder i jagten på certificering.

Risikobehandling som koncept

Certificerede og kompatible organisationer håndterer risici på flere måder. Risikostyring er ikke begrænset til de helbredende handlinger, der er nødvendige for at reducere risikoen. Ved at identificere en risiko forventes organisationer at:

- Accepter risikoen.

- Behandl risikoen.

- Reducer risikoen.

- Overfør risikoen.

- Undgå risikoen.

ISO 27001 6.1.3 beder organisationer om at formulere en risikobehandlingsplan, herunder sign-off fra risikoejere og bred accept af, hvad ISO anser for "restrisici".

Denne proces begynder med identifikation af risici forbundet med tab af fortrolighed, integritet og tilgængelighed af information. Organisationen skal derefter vælge passende behandlingsmuligheder for informationssikkerhedsrisiko baseret på risikovurderingsresultaterne.

Andre faktorer

Som et styrende krav er ISO 27001 6.1.3 ikke den ultimative autoritet for risikostyring. Store organisationer integrerer ofte sikkerhedsprotokoller fra andre akkrediteringsenheder (NIST, SOC2's Trust Service Criteria).

Organisationer skal dog prioritere bilag A-kontroller gennem hele certificerings- og overholdelsesprocessen – ISO-revisorer instrueres i at identificere ægtheden og relevansen af ISO-regler som sædvanligt, som sådan bør dette være en organisations førstevalg, når de opretter en ISO 27001- kompatibelt informationssikkerhedsstyringssystem.

Særlige tredjeparts datastandarder i den offentlige og private sektor – såsom National Health Service's Data Security and Protection Toolkit (DSPT) – nødvendiggør en tilpasning af informationssikkerhedsstandarder mellem organisationer og de offentlige enheder, de har forbindelse med.

ISO 27001 6.1.3 tillader organisationer at koordinere deres risikobehandling med adskillige eksterne kriterier, hvilket giver mulighed for omfattende overholdelse af de datasikkerhedsforanstaltninger, som de sandsynligvis vil konfrontere.

Hvilke bilag A-kontroller skal jeg medtage?

Det er vigtigt at vurdere din virksomheds eksklusive informationssikkerhedsrisici, før der etableres en beslutning om, hvilke kontroller, der skal indføres, og vælge kontroller, der vil hjælpe med at dæmpe identificerbare risici.

Ud over risikobehandling kan kontroller også vælges på grund af en virksomheds- eller forretningshensigt eller et mål, et lovligt krav eller i opfyldelsen af kontraktlige og/eller regulatoriske forpligtelser.

Desuden er organisationer forpligtet til at illustrere, hvorfor de ikke har integreret visse kontroller i deres SOA – f.eks. er det ikke nødvendigt at inkorporere kontroller, der adresserer fjern- eller hybridarbejde, hvis det ikke er en politik, din institution praktiserer, men en revisor stadig vil kræve at være præsenteret med disse data, når du evaluerer dine certificerings-/overholdelsesopgaver.

Hvordan ISMS.online kan hjælpe

ISMS.online-platformen, kombineret med vores indbyggede vejledning og præ-konfigurerede ISMS, gør det muligt for organisationer at demonstrere overholdelse af hver bilag A-kontrol uden besvær. Vi er her for at hjælpe, uanset om du er ny i ISO 27001 eller er forpligtet til at overføre dit eksisterende ISMS til at tilpasse sig 2022-versionen af standarden.

Vores trin-for-trin tjekliste guider dig gennem hele processen og giver et klart overblik over fremskridt og udestående krav. Vores software gør det lettere at kortlægge din organisations informationssikkerhedskontrol mod hvert aspekt af dit ISMS.

Book en platformdemo i dag og oplev fordelene ved vores løsning selv.

Book en demo